Retour d’expérience sur AWS et Azure Les erreurs de configuration dans les environnements Cloud sont encore source d’incidents majeurs et ce n’est pas près de s’arrêter. L’actualité regorge d’exemples : fuite de 1 milliard de donnés de citoyens lié à une…

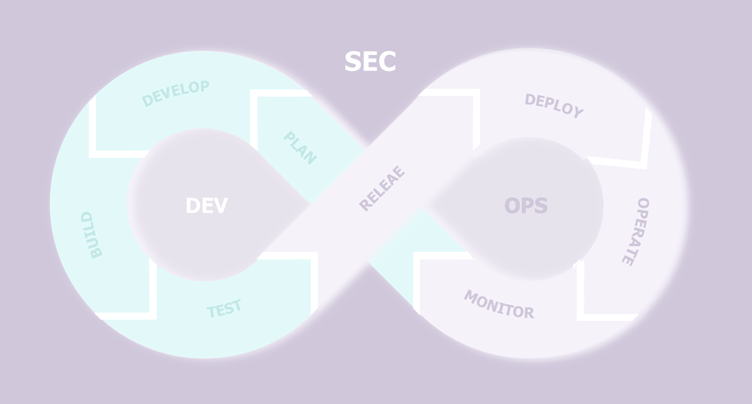

Faut-il obligatoirement se lancer dans le DevSecOps parce que les projets travaillent en Agile ? Quelques questions doivent être posées afin d’y voir plus clair. Dans les articles précédents, nous avions beaucoup parlé de la façon dont la sécurité devait s’organiser…

Aujourd’hui, de nombreuses entreprises ont initié une migration vers le cloud publique et celle-ci apporte son lot d’avantages, mais aussi de nouvelles surfaces d’attaques. Nous nous intéresserons dans cet article comment les entreprises peuvent gérer au mieux leur posture de…

L’utilisation des identités « invités » pour faciliter la collaboration avec l’externe, mais qui induit des risques pour l’entreprise Le besoin de collaboration avec l’externe : éternel point de souffrance des entreprises Les entreprises ont toujours eu besoin de collaborer entre elles en…

Le contenu de cet article est issu d’une interview réalisée par Marc JACOB pour le magazine Global Security Mag en mars 2022, disponible ici. De l’évidence de l’IAM, et de la difficulté des transformations qu’il implique Face à l’évolution…

Introduction Comme indiqué dans mon premier article sur le sujet, cette année, j'ai eu l'occasion de parler sur la scène principale de s4, une conférence de 3 jours, dédiée à la cybersécurité ICS, qui s'est tenue à Miami South Beach…

En mai dernier, nous apprenions par Yelisey Boguslavskiy, chercheur d'AdvIntel, que le groupe CONTI a officiellement mis fin à ses opérations, rendant la marque CONTI désormais obsolète.[1] Cette annonce n’intervient que quelques mois après qu’il a été le centre d’attention…

Depuis les prémices de sa théorisation dans les années 1950 lors de la conférence de Dartmouth[1], l’Intelligence Artificielle (IA) a connu un développement important. Aujourd’hui, grâce à certains facteurs comme les progrès techniques dans divers domaines technologiques tels que le…

Active Directory (AD) est un annuaire mis à disposition par Microsoft depuis Windows 2000 Server, permettant de centraliser les mécanismes d'identification, d'authentification et de gestion des droits d’accès aux ressources de l’organisation. Ce composant est utilisé par un très grand…

Les multiples objectifs du pilotage budgétaire Depuis quelques années, les entreprises voient leur budget de cybersécurité exploser : il a augmenté de 51% depuis 2018, selon les rapports Gartner[1]. Il est maintenant demandé aux RSSI de maîtriser les coûts de…