Dans l'ère des systèmes d'informations hybrides, la sécurisation des ressources cloud est un pilier de la sécurité des entreprises. Face à l'évolution constante des menaces et à la complexité croissante des environnements informatiques, les entreprises recherchent des solutions de système…

Categorie: Eclairage

Dans un cadre réglementaire dynamique autour de l’Intelligence Artificielle, les efforts récents en matière de gouvernance et de réglementation de l'Intelligence Artificielle ont évolué d'une série de mesures dispersées et réactives vers des cadres politiques cohérents. L’ambition de ces cadres…

À la fin d'octobre 2023, une violation de données par un tiers a envoyé des ondes de choc à travers le monde des affaires, affectant plus de 57 000 entités engagées dans des activités avec la Bank of America. Cette…

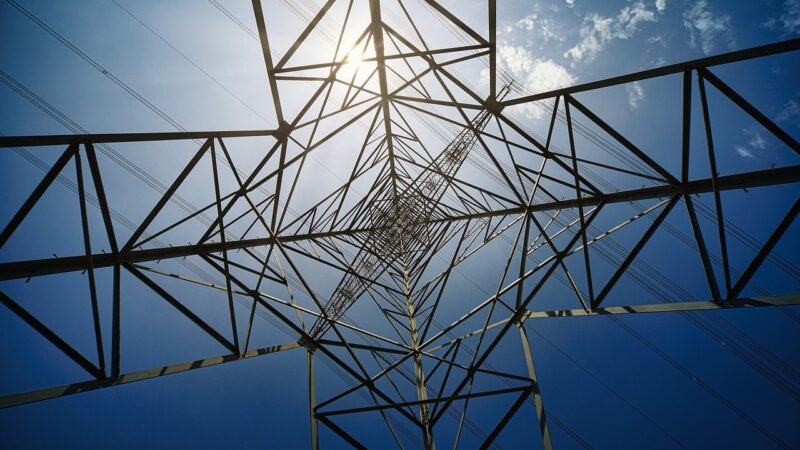

L’IEC 62351 est une norme internationale de cybersécurité pour les systèmes de communication et de contrôle des réseaux électriques intelligents (Smart Grid). Elle a pour ambition d’aider les gestionnaires de réseaux à se prémunir contre les menaces pesant sur ce…

Le 13 mars 2024, le Parlement a adopté définitivement la version finale du Règlement Européen Artificial Intelligence Act, aussi dit « AI Act »[1]. Près de trois ans après la publication de la première version du texte, les vingt-sept pays de l’Union…

Chief Identity Officer (CIdO). Voilà le nouveau terme introduit par le Gartner pour définir le poste de responsable des identités au sein d’une organisation. Si ce terme est encore récent, les défis à venir concernant l’identité numérique pourraient bien propulser…

Les récentes avancées en matière d’intelligence artificielle (IA) promettent une révolution dans tous les aspects de notre vie, tant professionnelle que personnelle. Cette transformation touche chaque métier au sein de nos entreprises, suscitant des interrogations sur l'impact de l'IA dans…

Depuis son apparition initiale en 2014, et suite à son officialisation en 2021 sous l'égide de l'administration du président Biden, le concept de SBOM (Software Bill of Materials) ne cesse de captiver l'attention au sein de la communauté cyber. RSSI,…

À propos de l'étude : Cette étude est basée sur des données publiques disponibles jusqu'au troisième trimestre 2023 et vise à décrire les différentes initiatives actives de Divulgation des Vulnérabilités au sein des 100 plus grandes banques et des pays…

Aujourd'hui, les cyber-attaques font partie de notre quotidien et deviennent de plus en plus nombreuses et sophistiquées. Par ailleurs, nous évoluons vers des Systèmes d’Information construits sur une diversité d’environnements de plus en plus vaste, notamment grâce au Cloud, maintenant…