La Suisse a historiquement tendance à se distinguer de ses voisins par une approche moins contraignante en matière de réglementation liée à la sécurité des systèmes d’information. La préférence est donnée à la subsidiarité, principe juridique qui fait que partout où les Cantons peuvent légiférer, la Confédération ne le fait pas.

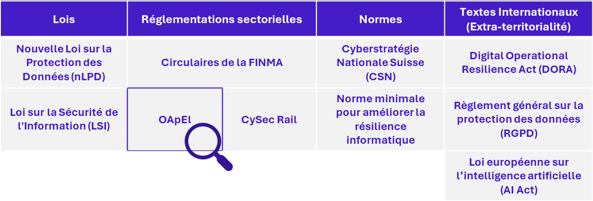

A l’exception de deux lois fédérales (nLPD, LSI) et de plusieurs réglementations sectorielles (Directive CySec Rail – Cybersécurité des chemins de fer, Circulaires, Finma, Directive pour la sécurité des données des systèmes de mesure intelligents, …) cette approche fait aujourd’hui que les cantons conservent une autonomie dans la mise sous contrôle des enjeux cyber. Cependant le besoin en cybersécurité tend à voir se multiplier les réglementations cyber et à gagner en caractère contraignant.

Réglementations concernant la cybersécurité en Suisse

Deux nouveaux textes nationaux contraignants sont entrés en vigueur le 1er juillet 2024 pour fixer un seuil de cybersécurité minimal pour les secteurs de l’approvisionnement en électricité et le transport ferroviaire.

Cet article portera plus particulièrement sur la révision de l’Ordonnance sur l’Approvisionnement en Electricité (OApEl).

Tendance mondiale à la normalisation de la cybersécurité

Le paysage de la cybersécurité est façonné par divers cadres et législations nationaux ou internationaux :

- Le NIST Cybersecurity Framework (CSF) de 2017, aux États-Unis, est devenu un standard pour les agences fédérales américaines afin de gérer et réduire les risques de cybersécurité, suite à un décret présidentiel imposant indirectement son utilisation.

- En Europe, les Directives NIS (Network and Information Systems) de 2016, complétées par NIS 2 en 2023, visent à améliorer la résilience des opérateurs de services essentiels (OSE) et à renforcer la sécurité des réseaux et systèmes d’information.

- En France, la Loi de Programmation Militaire (LPM) de 2018 pour les années 2019-2025 impose des obligations aux opérateurs d’importance vitale (OIV) pour sécuriser les infrastructures critiques contre les cybermenaces.

Ces initiatives montrent un effort concerté à l’échelle mondiale pour renforcer la cybersécurité face à des menaces de plus en plus sophistiquées.

Ce qui change pour le secteur de l’électricité Suisse

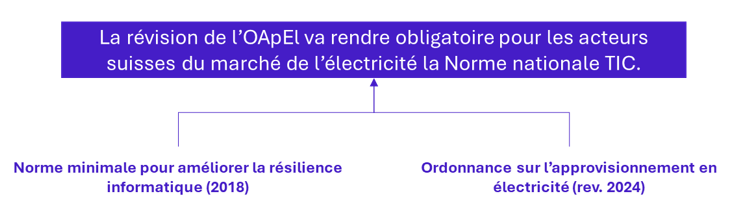

Dans cette logique, la Suisse voit désormais sa norme minimale TIC devenir contraignante, mais seulement pour le secteur de l’approvisionnement en électricité.

- La Norme minimale pour les TIC en Suisse est une mesure mise en place par l’Office fédéral pour l’approvisionnement économique du pays (OFAE) pour protéger les infrastructures contre les risques cyber. Elle couvre l’identification, la protection, la détection, la réaction et la restauration, et s’inspire des standards du NIST pour évaluer la maturité en cybersécurité des organisations et fournir des orientations. Contrairement aux directives européennes NIS et à la LPM française, cette norme n’est pas contraignante per se.

- L’Ordonnance sur l’approvisionnement en électricité (OApEl) de la Suisse précise la Loi sur l’approvisionnement en électricité (LApEl) et réglemente l’ouverture du marché de l’électricité pour assurer la sécurité de l’approvisionnement électrique, elle a un volet cyber en son article 8b, sur la protection des données. Contrairement à la norme TIC, elle a un caractère contraignant. Sa nouvelle version, qui rend contraignante la Norme minimale pour les TIC pour les acteurs de l’électricité, est entrée en vigueur le 1er juillet 2024.

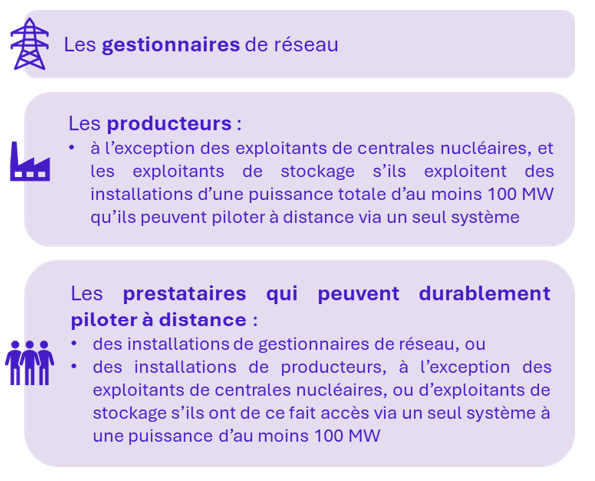

Conformité obligatoire pour les acteurs suisses de l’électricité

Devront se conformer à la Norme nationale TIC, au titre de l’OApEl, 24 mois après son entrée en vigueur :

Les exigences minimales de l’OApEl révisée sont contraignantes dès leur entrée en vigueur, sans délai transitoire. La Commission fédérale de l’électricité (ElCom) est responsable de définir et de contrôler leur réalisation. Les entités concernées doivent s’auto-évaluer sur 2 ans et prouver leur conformité à l’ElCom. Si les mesures ne sont pas mises en œuvre rapidement, l’ElCom dialogue avec les entreprises. En cas de difficultés justifiées, un délai supplémentaire peut être exceptionnellement accordé.

Le rôle de surveillance attribué à l’ElCom

En vertu de l’article 22, alinéa 1 de la LApEl, la Commission fédérale de l’électricité (ElCom) surveille le respect des dispositions de l’OApEl, et donc des ordonnances qui en découlent. Ainsi, l’ElCom se voit désormais dotée d’une mission particulière dans le cadre cybersécuritaire pour les acteurs suisses de l’électricité :

- Surveillance : L’ElCom surveille le respect des mesures de protection contre les cybermenaces en s’appuyant sur le cadre de cybersécurité NIST et les exigences minimales définies dans la législation.

- Enquête : Dans le cadre de son processus de surveillance, l’ElCom utilise des enquêtes d’auto-évaluation pour recenser les pratiques de cybersécurité des entreprises.

- Entretiens de sensibilisation : L’ElCom conduit des entretiens de sensibilisation avec les entreprises jugées cruciales pour la sécurité et la stabilité du réseau électrique.

- Audits : L’ElCom peut réaliser des audits ciblés, soit en réaction à des anomalies constatées lors des enquêtes ou des entretiens, soit sur la base d’indications externes.

Calendrier légal de mise en conformité

Niveaux de maturité attendus

La Révision de l’OApEl définit trois niveaux de protection (A, B, C) pour garantir que les mesures de cybersécurité exigées soient proportionnelles à l’impact potentiel sur l’écosystème suisse. Ces niveaux sont donc liés au volume d’énergie produit ou distribué. Chaque niveau a ses mesures spécifiques et définit les exigences en termes de score de maturité NIST (/4).

L’appartenance à chaque niveau est conditionnée proportionnellement au volume d’électricité produit et/ou distribué pour les gestionnaires de réseau et leurs prestataires, ainsi que pour les producteurs (hors nucléaire), exploitants de stockage et leurs prestataires :

- Niveau A : Plus de 450 GWh/an (gestionnaires) ou plus de 800 MW (producteurs)

- Niveau B : Entre 450 et 112 GWh/an (gestionnaires) ou entre 800 et 100 MW (producteurs)

- Niveau C : Moins de 112 GWh/an (gestionnaires) ou moins de 100 MW (producteurs)

Chaque niveau a des scores de maturité attendus par points de contrôle NIST.

Par exemple, pour ID-AM 2 du NIST (Développez un processus d’inventaire garantissant en permanence un recensement exhaustif de vos équipements TIC), il sera attendu un niveau de maturité NIST de 4/4 pour le niveau A, 3/4 pour le niveau B, et 2/4 pour le niveau C.

Analyse

Une analyse détaillée des attendus de l’OApEl révèle 5 axes particulièrement attendus, et 4 autres qui peuvent apparaître étonnamment bas vu le secteur et le risque concerné.

Points de conformité majeurs (scores attendus les plus élevés):

- Gouvernance

- Gestion des accès

- Sensibilisation et formation

- Protection et solutions de sécurité

- Analyse de risques

Points de conformité mineurs (scores attendus les plus faibles)

- Communication pendant et après un incident

- Détection et Investigation

- Mitigation et Isolation

- Environnement de l’entreprise (business environment)

Il est cependant recommandé pour les organisations concernées de ne pas négliger la préparation en termes de communication sur les incidents de cybersécurité, ainsi que les capacités de réponse et d’isolation. Ces éléments paraissent essentiels vis-à-vis de la criticité du secteur pour l’économie Suisse, mais aussi par rapport au besoin de coopération opérationnelle pour une gestion efficace de crise.

Conclusion

Avec la révision de l’OApEl, l’appareil juridique de la Suisse se dote d’un nouveau texte sectoriel contraignant qui poussera les acteurs du marché de l’électricité à se conformer à la maturité attendue selon les niveaux fixés par ce nouveau texte.

Mise en perspective avec la directive CySec Rail et les circulaires Finma, la cybersécurité en Suisse tend à se normaliser au niveau national bien que les textes soient disparates. En effet, l’OApEl se fonde principalement sur le NIST via la Norme minimale pour les TIC, tandis que la Directive CySec Rail (pour le chemin de fer) réunit des éléments issus de l’ISO 2700X et du NIST, alors que les circulaires Finma (pour le secteur financier) formalisent des exigences particulières au secteur.

Dans cette logique, il n’est pas inenvisageable que d’autres secteurs soient prochainement impactés.